While Crackmes.de returns, I leave a couple of files for practice.

Mientras vuelve Crackmes.de, os dejo un par de archivos para practicar.

In the folder crackmes.de_mirror you have two files:

En la carpeta crackmes.de_mirror tienes dos archivos:

password of files = deurus.info

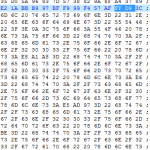

File carving is the process of reassembling computer files from fragments in the absence of filesystem metadata. Wikipedia. "File carving", literalmente tallado

Rebuscando entre todo el caos que puede llegar a ser mi disco duro, he encontrado una serie de programas que

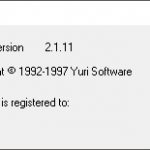

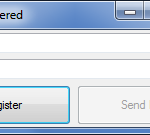

Introducción Este es un crackme hecho en .Net con dos Nags a parchear y un algoritmo muy sencillo pero que

En Parque Jurásico (1993), la informática no es solo un elemento narrativo, es una pieza clave del suspense y del